软件特色

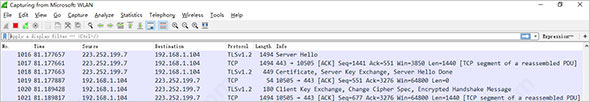

1、深入检查数百种协议,一直在增加。2、实时捕获和离线分析。

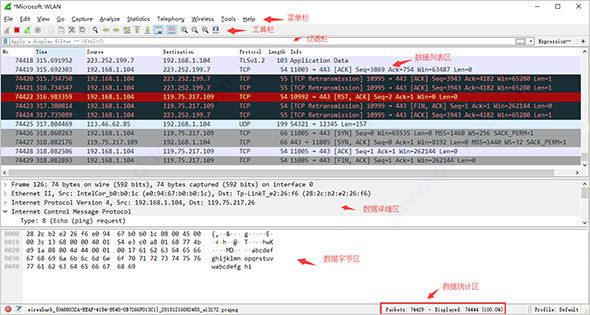

3、标准三窗格数据包浏览器。

4、多平台:在Windows,Linux,macOS,Solaris,FreeBSD,NetBSD和许多其他操作系统上运行。

5、捕获的网络数据可以通过GUI或TTY模式的TShark实用程序进行浏览。

6、业界最强大的显示过滤器。

7、丰富的VoIP分析。

8、读取/写入许多不同的捕获文件格式:tcpdump(libpcap),Pcap NG,Catapult DCT2000,Cisco Secure IDS iplog,Microsoft Network Monitor,Network GeneralSniffer(压缩和未压缩),Sniffer Pro和NetXray,Network Instruments Observer ,NetScreen监听,Novell LANalyzer,RADCOM WAN / LAN分析器,Shomiti / Finisar Surveyor,Tektronix K12xx,Visual Networks Visual UpTime,WildPackets EtherPeek / TokenPeek / AiroPeek等。

9、使用gzip压缩的捕获文件可以即时解压缩。

10、可以从以太网,IEEE 802.11,PPP / HDLC,ATM,蓝牙,USB,令牌环,帧中继,FDDI等读取实时数据(取决于您的平台)。

11、对许多协议的解密支持,包括IPsec,ISAKMP,Kerberos,SNMPv3,SSL / TLS,WEP和WPA / WPA2。

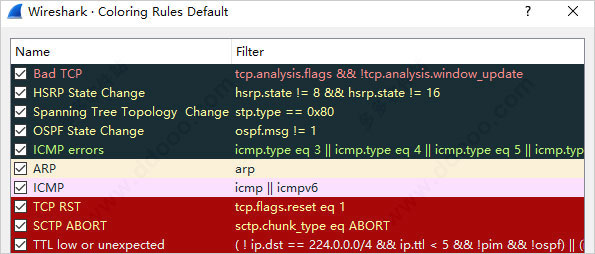

12、可以将着色规则应用于数据包列表,以进行快速,直观的分析。

13、输出可以导出为XML,PostScript,CSV或纯文本。

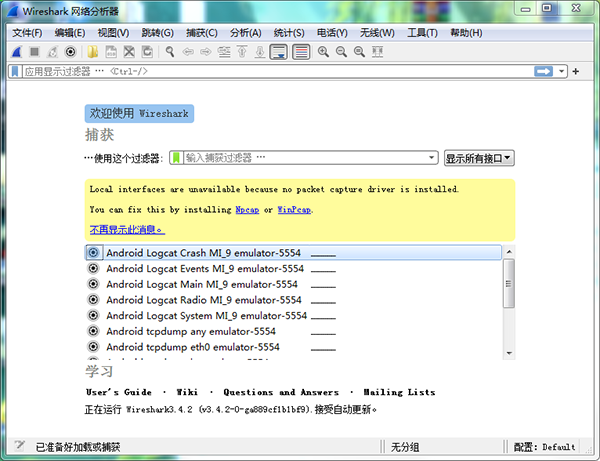

抓包工具Wireshark使用教程:

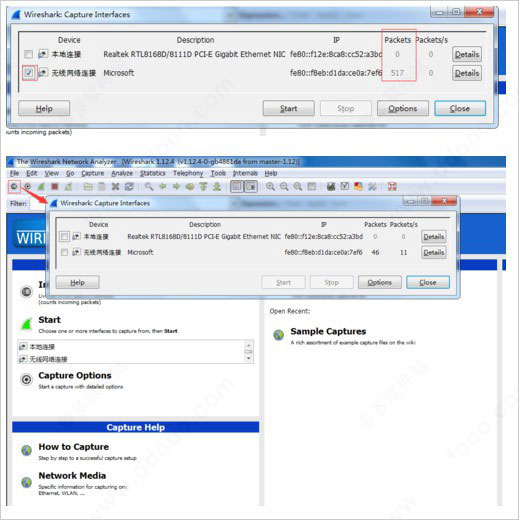

1、打开软件之后,点击抓取网络接口卡选择按钮,选择需要抓取的网卡接口;如果不确定是那个网络接口,则可以看packes项数据变化最多接口,选中它然后点击"start"开始抓包;

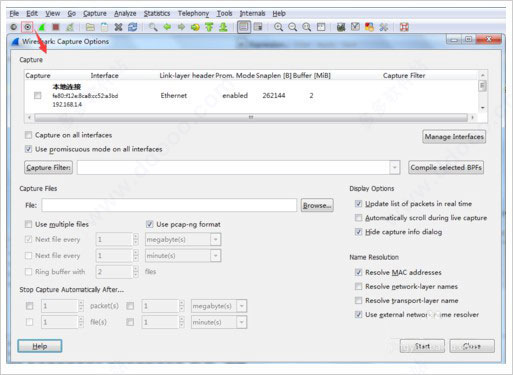

2、如果需要进行特别的配置,则需要先进行抓包钱的配置操作,点击途中的配置操作按钮,进入到抓包配置操作界面,进行相应配置;配置完成后点击“start”开始抓包;

3、wireshark启动后,wireshark处于抓包状态中;

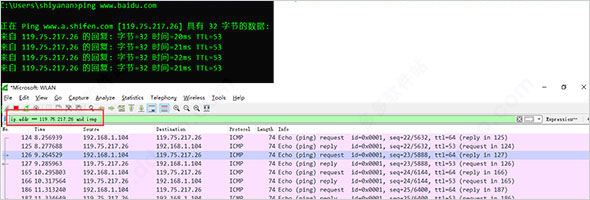

4、执行需要抓包的操作,如ping www.baidu.com;

5、操作完成后相关数据包就抓取到了。为避免其他无用的数据包影响分析,可以通过在过滤栏设置过滤条件进行数据包列表过滤,获取结果如下。说明:ip.addr == 119.75.217.26 and icmp 表示只显示ICPM协议且源主机IP或者目的主机IP为119.75.217.26的数据包;

6、如果没有抓取到想要的数据包,则点击重新抓取按钮即可;或者抓取到个人需要的数据包之后,可以点击红色的停止按钮即可;

7、数据包列表区中不同的协议使用了不同的颜色区分。协议颜色标识定位在菜单栏视图 --> 着色规则,如下所示。

Wireshark工作流程

1、确定Wireshark的位置如果没有一个正确的位置,启动Wireshark后会花费很长的时间捕获一些与自己无关的数据。

2、选择捕获接口

一般都是选择连接到Internet网络的接口,这样才可以捕获到与网络相关的数据。否则,捕获到的其它数据对自己也没有任何帮助。

3、使用捕获过滤器

通过设置捕获过滤器,可以避免产生过大的捕获文件。这样用户在分析数据时,也不会受其它数据干扰。而且,还可以为用户节约大量的时间。

4、使用显示过滤器

通常使用捕获过滤器过滤后的数据,往往还是很复杂。为了使过滤的数据包再更细致,此时使用显示过滤器进行过滤。

5、使用着色规则

通常使用显示过滤器过滤后的数据,都是有用的数据包。如果想更加突出的显示某个会话,可以使用着色规则高亮显示。

6、构建图表

如果用户想要更明显的看出一个网络中数据的变化情况,使用图表的形式可以很方便的展现数据分布情况。

7、重组数据

Wireshark的重组功能,可以重组一个会话中不同数据包的信息,或者是一个重组一个完整的图片或文件。由于传输的文件往往较大,所以信息分布在多个数据包中。为了能够查看到整个图片或文件,这时候就需要使用重组数据的方法来实现。

常见问题

一、过滤规则是什么?有很多用户急急忙忙下载了Wireshark之后,就马上想要使用,但是在这之前,你必须先了解它的过滤规则,只有彻底清楚它的过滤规则,才能更好的使用它,那么下面知识兔小编就简单的跟大家讲解一下吧!

例子:

ip.src eq 192.168.1.107 or ip.dst eq 192.168.1.107

或者

ip.addr eq 192.168.1.107 // 都能显示来源IP和目标IP

Linux上运行的wireshark图形窗口截图示例,其他过虑规则操作类似。

ip.src eq 10.175.168.182

二、过滤端口的含义?

了解了上面的Wireshark过滤规则之后,接下来知识兔小编给大家讲解的就是过滤端口,其实这个过滤端口的含义还是比较容易理解的,那么有不懂的用户可以参考下面知识兔小编给大家分享的内容,让你能够清楚它的整个使用流程。

例子:

tcp.port eq 80 // 不管端口是来源的还是目标的都显示

tcp.port == 80

tcp.port eq 2722

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 // 只显tcp协议的目标端口80

tcp.srcport == 80 // 只显tcp协议的来源端口80

udp.port eq 15000

过滤端口范围:

tcp.port >= 1 and tcp.port <= 80

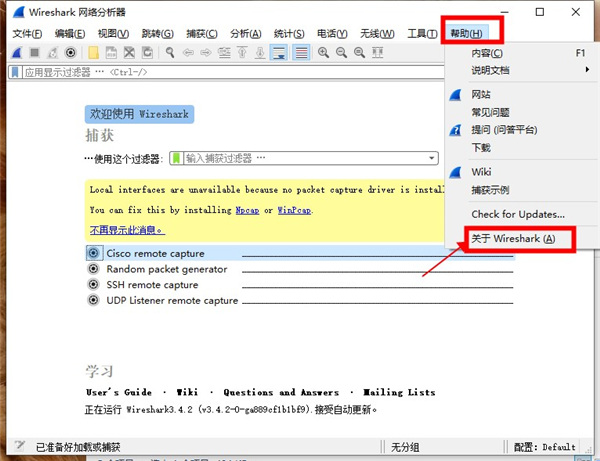

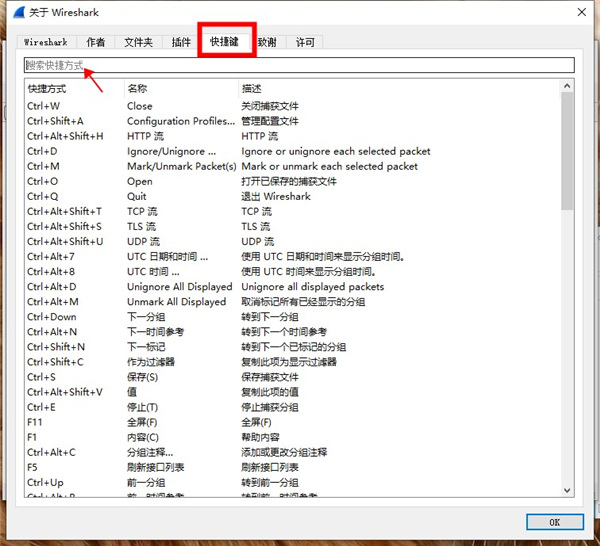

三、快速了解快捷键方式方法?

1、点击帮助,然后点击关于wireshark。

2、然后点击快捷键,也可以搜索快捷方式。

>

>下载仅供下载体验和测试学习,不得商用和正当使用。

下载体验